Mandiant 通过 Microsoft 安全响应中心 (MSRC) 漏洞披露计划向 Microsoft 披露了此漏洞,Microsoft 已修复了根本原因。

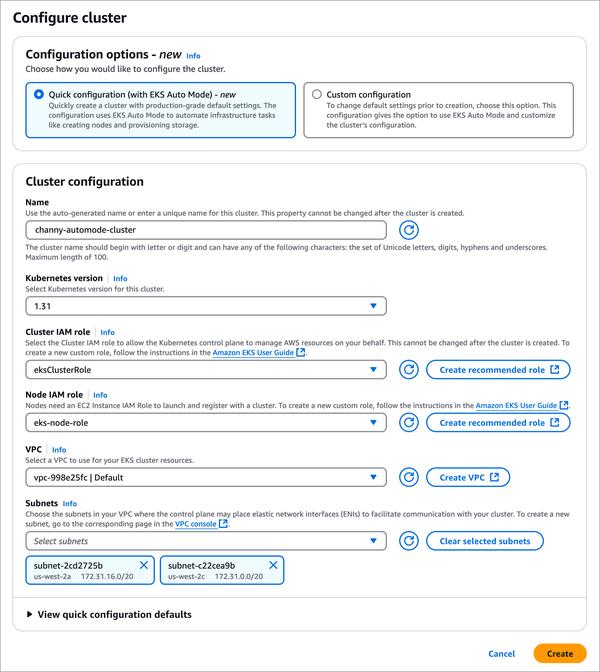

有权访问易受攻击的 Microsoft Azure Kubernetes 服务集群的攻击者可能已经提升了权限并访问了集群使用的服务的凭据。

利用此问题的攻击者可能会获得对敏感信息的访问权限,从而导致数据盗窃、经济损失、声誉损害和其他影响。

这篇文章引起了我的特别关注,因为它突出了影响 Azure Kubernetes 服务的一个关键安全漏洞。WireServer 和 HostGAPlugin 被利用来提升权限,这非常令人担忧,因为它可以让攻击者破坏整个集群的安全性。

我发现特别有见地的是对漏洞利用过程的深入分析,包括如何恢复 TLS 引导令牌和活动节点证书。文章中提供的详细步骤对于理解攻击的复杂性非常宝贵。

此外,缓解建议(例如采用限制性网络策略)对于加强 Azure Kubernetes 集群的安全状况至关重要。通过将访问权限仅限于必要的服务,组织可以显著减少攻击面并防止此类漏洞。

总的来说,这篇文章提醒人们,Kubernetes 安全是一个持续的过程,需要对细节一丝不苟并致力于实施安全最佳实践。